Calculatoarele cuantice vin. Și când vor ajunge, vor susține modul în care protejăm datele sensibile.

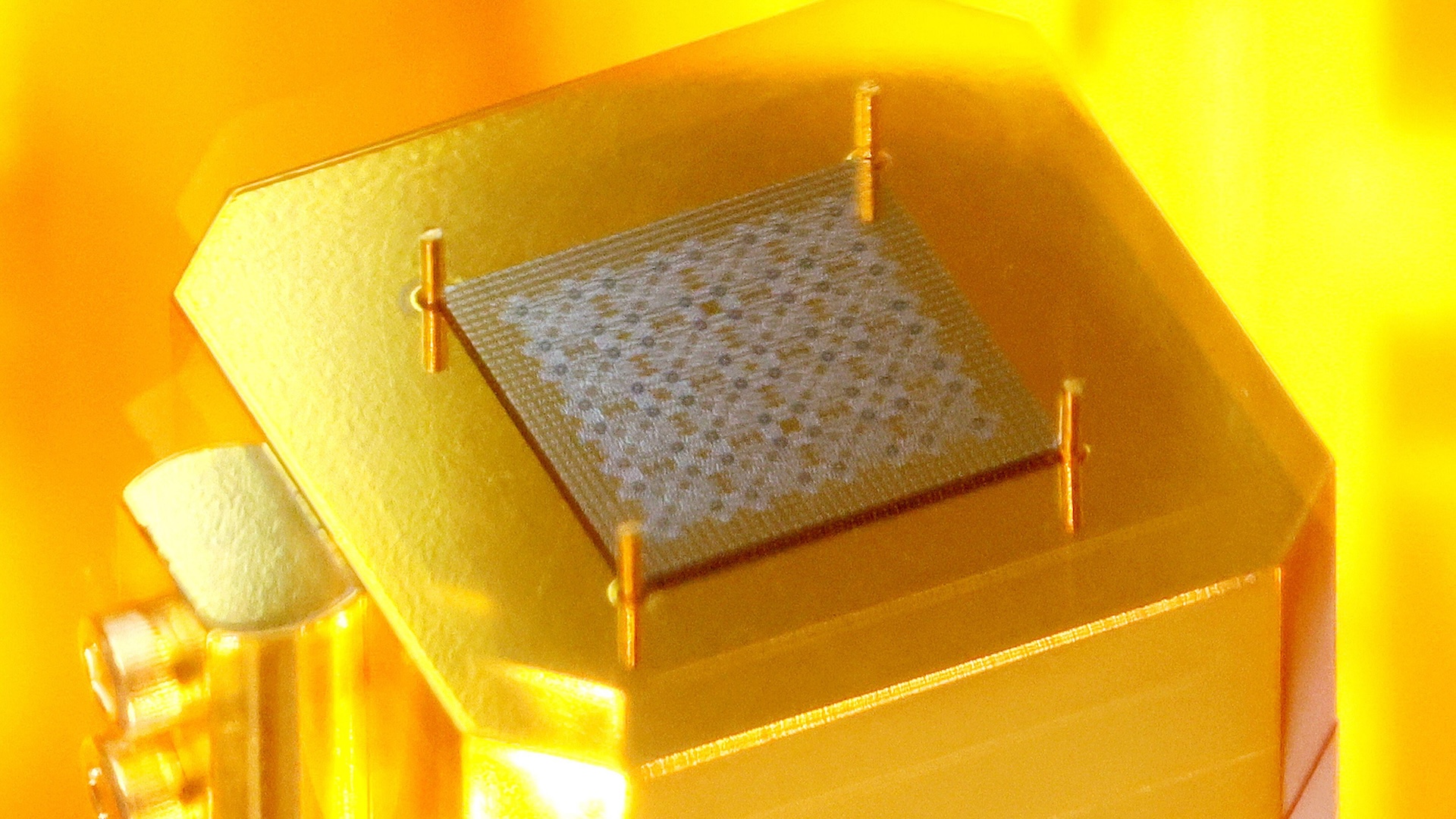

Spre deosebire de calculatoarele clasice, Calculatoare cuantice Efectele mecanice cuantice de harnașă – cum ar fi superpoziția și înțelegerea – pentru a prelucra și stoca date într -o formă dincolo de 0 și 1 care sunt biți digitali. Aceste „biți cuantici” – sau Qubits – Ar putea deschide o putere de calcul masivă.

Aceasta înseamnă că calculatoarele cuantice pot rezolva probleme complexe care au creat oameni de știință de zeci de ani, cum ar fi modelarea comportamentului particulelor subatomice sau crăparea problemei „vânzării călătoare”, care are ca scop să calculeze cea mai scurtă călătorie între o grămadă de orașe care revine la destinația sa inițială. Dar această putere masivă poate oferi hackerilor mâna superioară.

„Ca multe tehnologii puternice, puteți folosi [quantum computing] pentru bine bine, ” Rebecca Krauthamera declarat pentru Live Science și un CEO tehnologic și CEO al firmei de cibersecuritate Qusecure. „Și îl puteți folosi și în scopuri rău intenționate”.

Când computerele cuantice utilizabile vin pentru prima dată online, majoritatea oamenilor – și chiar majoritatea organizațiilor mari – se vor baza în continuare pe computere clasice. Prin urmare, criptografii trebuie să vină cu modalități de a proteja datele de computere cuantice puternice, folosind programe care pot rula pe un laptop obișnuit.

Acolo apare domeniul criptografiei post-Quantum. Mai multe grupuri de oameni de știință fac curse pentru a dezvolta algoritmi criptografici care pot sustrage hackingul prin calculatoare cuantice înainte de a fi lansate. Unii dintre acești algoritmi criptografici se bazează pe ecuații nou dezvoltate, în timp ce alții se îndreaptă către cele vechi de secole. Dar toate au un lucru în comun: ele nu pot fi ușor crăpate de algoritmi care rulează pe un computer cuantic.

„Este ca o bază pentru o clădire cu trei etaje, iar apoi am construit un zgârie-nori de 100 de etaje pe ea”.

Michele Mosca, co-fondator și CEO al companiei de cibersecuritate EvolutionQ

Fundațiile criptografiei

Criptografia datează de mii de ani; Primul exemplu cunoscut este o cifră sculptată în piatră egipteană antică în 1900 î.Hr., dar criptografia folosită de majoritatea sistemelor software se bazează astăzi pe algoritmi cheie publică. În aceste sisteme, computerul folosește algoritmi – care implică adesea factorizarea produsului a două numere mari mari – pentru a genera atât o cheie publică, cât și o cheie privată. Cheia publică este utilizată pentru a scramblează datele, în timp ce cheia privată, care este disponibilă numai pentru expeditor, poate fi utilizată pentru a dezlănțui datele.

Pentru a sparge o astfel de criptografie, hackerii și alți malefici trebuie să facilitează de multe ori produsele cu un număr primar foarte mare sau să încerce să găsească cheia privată prin forța brută – aruncând în esență ghiciri și văzând ce lipete. Aceasta este o problemă grea pentru computerele clasice, deoarece trebuie să testeze fiecare ghicire una după alta, ceea ce limitează cât de repede pot fi identificați factorii.

În zilele noastre, computerele clasice adesea reunesc mai mulți algoritmi de criptare, implementați în diferite locații, cum ar fi un hard disk sau internet.

„Vă puteți gândi la algoritmi precum construirea cărămizilor”, ” Britta Halea spus un informatician la Școala Postuniversitară Navală, a declarat Live Science (Hale vorbea strict în calitatea ei de expert și nu în numele școlii sau a oricărei organizații.) Când cărămizile sunt stivuite, fiecare alcătuiește o mică bucată din cetatea care ține hackerii.

Dar cea mai mare parte a acestei infrastructuri criptografice a fost construită pe o fundație dezvoltată în anii 1990 și începutul anilor 2000, când internetul a fost mult mai puțin central pentru viața noastră, iar calculatoarele cuantice au fost în principal experimente gândite. “Este ca o bază pentru o clădire cu trei etaje, iar apoi am construit un zgârie-nori de 100 de etaje pe ea”, ” Michele Moscaa declarat pentru Live Science, co-fondator și CEO al companiei de cibersecuritate EvolutionQ. – Și ne rugăm să ne rugăm.

S -ar putea să fie nevoie de un computer clasic mii sau chiar miliarde de ani pentru a sparge un algoritm de factorizare cu adevărat dur, dar un computer cuantic puternic poate rezolva adesea aceeași ecuație în câteva ore. Acest lucru se datorează faptului că un computer cuantic poate rula multe calcule simultan prin exploatarea superpoziției cuantice, în care qubits pot exista în mai multe stări simultan. În 1994, matematicianul american Peter Shor a arătat că Calculatoarele cuantice pot rula eficient algoritmi Acest lucru va rezolva rapid problemele de factorizare a numărului primar. Drept urmare, calculatoarele cuantice ar putea, în teorie, să dărâme cetățile criptografice pe care le folosim în prezent pentru a ne proteja datele.

Criptografia post-Quantum își propune să înlocuiască blocurile de construcție învechite cu cărămizi mai puțin hackabile, bucată cu bucată. Și primul pas este să găsiți problemele de matematică potrivite de utilizat. În unele cazuri, asta înseamnă a reveni la ecuații care au fost de aproximativ secole.

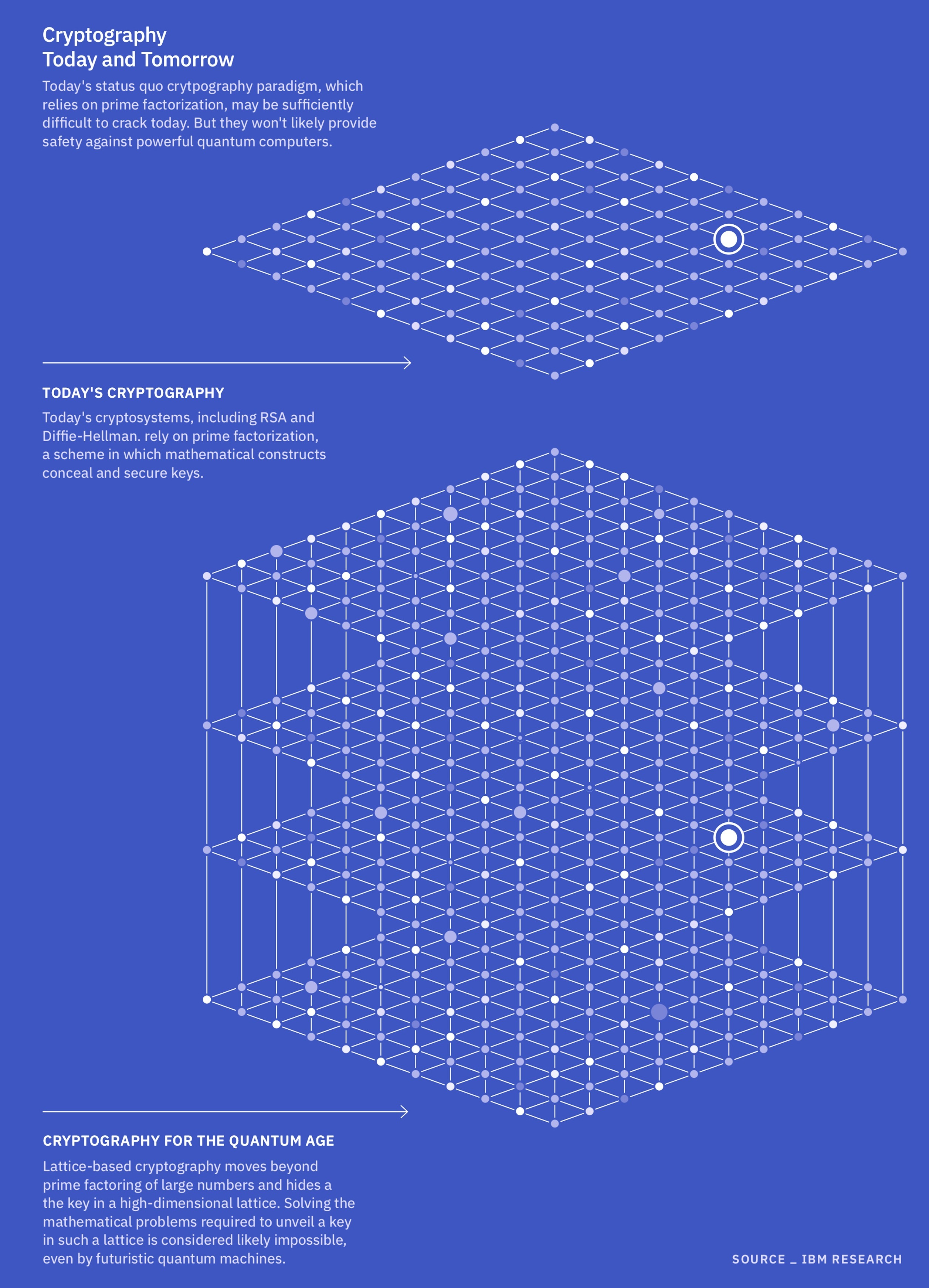

În prezent, The Institutul Național de Standarde și Tehnologie (NIST) analizează patru probleme ca fundații potențiale pentru criptografia post-Quantum. Trei aparțin unei familii matematice cunoscute sub numele de zăbrele structurate. Aceste probleme pun întrebări despre vectori – termeni matematici care descriu direcția și amploarea dintre nodurile interconectate – cum ar fi punctele de conectare dintr -un SpiderWeb, a spus Mosca. Aceste zăbrele pot avea teoretic un număr infinit de noduri și există în mai multe dimensiuni.

Experții consideră că problemele de zăbrele vor fi greu pentru un computer cuantic, deoarece, spre deosebire de alți algoritmi criptografici, problemele de zăbrele nu se bazează pe factorizarea numerelor masive.

În schimb, folosesc vectorii dintre noduri pentru a crea o cheie și a cripta datele. Rezolvarea acestor probleme poate implica, de exemplu, calcularea celui mai scurt vector din rețea sau încercarea de a determina care vectori sunt cei mai apropiați unul de altul. Dacă aveți cheia – adesea un vector de pornire „bun” – aceste probleme pot fi relativ ușoare. Dar fără această cheie, ei sunt greu de greu. Acest lucru se datorează faptului că nimeni nu a conceput un algoritm, cum ar fi algoritmul lui Shor, care poate rezolva eficient aceste probleme folosind arhitectura de calcul cuantică.

A patra problemă pe care NIST o consideră aparține unui grup numit funcții de hash. Funcțiile HASH funcționează luând cheia virtuală pentru deblocarea unui punct specific pe un tabel de date, scramblând această cheie și comprimarea acesteia într -un cod mai scurt. Acest tip de algoritm este deja o piatră de temelie a cibersecurității moderne, astfel încât, în teorie, ar trebui să fie mai simplu să modernizăm calculatoarele clasice la o versiune rezistentă cuantică în comparație cu alte scheme criptografice post-quantum, a spus Mosca. Și în mod similar cu zăbrele structurate, acestea nu pot fi rezolvate cu ușurință doar prin forță brută; Aveți nevoie de un indiciu cu privire la ceea ce se întâmplă în generatorul de chei „Black Box” pentru a le descoperi în epoca universului.

Dar aceste patru probleme nu acoperă toți algoritmii potențial siguri cuantici existenți. De exemplu, The Comisia Europeană se uită la un cod de corectare a erorilor cunoscut sub numele de Cryptosystem McEliece. Dezvoltat în urmă cu mai bine de 40 de ani de către inginerul american Robert McEliece, acest sistem folosește generarea de numere aleatoare pentru a crea o cheie publică și privată, precum și un algoritm de criptare. Beneficiarul cheii private folosește un cifru fix pentru a decripta datele.

Criptarea McEliece este considerată în mare parte atât mai rapidă, cât și mai sigură decât cea mai frecvent utilizată criptosistem cu cheie publică, numit Rivest Shamir-Adleman. Ca și în cazul unei funcții hash, hackerii ar avea nevoie de o perspectivă asupra criptării sale cu cutie neagră pentru a o rezolva. Pe partea de plus, experții consideră acest sistem Foarte sigur; Pe dezavantaj, chiar și tastele pentru dezgolire a datelor trebuie procesate folosind matrici extrem de mari, greoaie, necesitând multă energie pentru a rula.

Un cod similar de corectare a erorilor, cunoscut sub numele de Hamming Quasi-Cyclic (HQC), a fost selectat recent de NIST ca o copie de rezervă a candidaților săi primari. Avantajul său principal față de sistemul clasic McEliece este că îl folosește dimensiuni mai mici de chei și cifre.

Un alt tip de algoritm care apare uneori în conversații despre criptografia post-Quantum este curba eliptică, Bharat Rawala declarat pentru Live Science și un om de știință de date la Universitatea Tehnologică Capitol din Maryland. Aceste probleme se întorc cel puțin în Grecia antică. Curba eliptică criptografia exploatează algebra de bază – calcularea punctelor pe o linie curbă – pentru a cripta tastele. Unii experți cred Un nou algoritm de curbă eliptică ar putea sustrage hackingul de către un computer cuantic. Cu toate acestea, alții susțin că un hacker ar putea folosi ipotetic algoritmul lui Shor pe un computer cuantic pentru a rupe algoritmii de curbă eliptici cei mai cunoscuți, ceea ce le face o opțiune mai puțin sigură.

Fără glonț de argint

În cursa pentru a găsi ecuații criptografice cuantice-sigure, nu va exista un glonț de argint sau o soluție unică de dimensiuni. De exemplu, există întotdeauna un compromis în puterea de procesare; Nu ar avea prea mult sens să folosiți algoritmi complexi, înfometați de putere, pentru a asigura date cu prioritate scăzută atunci când un sistem mai simplu ar putea fi perfect adecvat.

„Nu este ca un algoritm [combination] va fi calea de urmat; Depinde de ceea ce protejează “, a spus Hale.

De fapt, este valoros ca organizațiile care folosesc computere clasice să aibă mai mult de un algoritm care își poate proteja datele împotriva amenințărilor cuantice. În acest fel, „Dacă unul se dovedește a fi vulnerabil, puteți trece cu ușurință la unul care nu a fost dovedit vulnerabil”, a spus Krauthamer. Echipa lui Krauthamer lucrează în prezent cu armata americană pentru a îmbunătăți capacitatea organizației de a schimba perfect între algoritmii cuantice-sigure-o caracteristică cunoscută sub numele de agilitate criptografică.

Chiar dacă calculatoarele cuantice utile (sau „criptografice relevante”) sunt încă la câțiva ani distanță, este vital să începeți să vă pregătiți acum, au spus experții. “Poate dura mulți ani pentru a actualiza sistemele existente pentru a fi gata pentru criptografia post-Quantum”, ” Douglas Van Bossuyta declarat un inginer de sisteme la Școala Postuniversitară Navală, a declarat Live Science într -un e -mail. (Van Bossuyt vorbea strict ca expert în subiect și nu în numele școlii navale postuniversitare, a Marinei sau a Departamentului Apărării.) Unele sisteme sunt greu de actualizat din punct de vedere al codificării. Iar unii, cum ar fi cei de la bordul ambarcațiunii militare, pot fi dificile – sau chiar imposibile – pentru oamenii de știință și ingineri să acceseze fizic.

Alți experți sunt de acord că criptografia post-Quantum este o problemă presantă. “Există, de asemenea, șansa ca, din nou, pentru că calculatoarele cuantice să fie atât de puternice, nu vom ști de fapt când o organizație va avea acces la o mașină atât de puternică”, a spus Krauthamer.

Există, de asemenea, amenințarea atacurilor „recoltei acum, decriptă-leter”. Actorii rău intenționați pot scoate datele criptate sensibile și le pot salva până când vor avea acces la un computer cuantic care este capabil să crătească criptarea. Aceste tipuri de atacuri pot avea o gamă largă de ținte, inclusiv conturi bancare, informații despre sănătate personală și N Baze de date de securitate atională. Cu cât putem proteja aceste date de calculatoarele cuantice, cu atât mai bine, a spus Van Bossuyt.

La fel ca în cazul oricărei abordări cibernetice, criptografia post-Quantum nu va reprezenta un punct final. Cursa armelor dintre hackeri și profesioniștii în securitate va continua să evolueze bine în viitor, în moduri pe care nu putem începe doar să le prezicem. Poate însemna dezvoltarea algoritmilor de criptare care rulează pe un computer cuantic, spre deosebire de unul clasic sau găsirea unor modalități de a zădărnici inteligența artificială cuantică, a spus Rawal.

„Lumea trebuie să continue să lucreze la asta, deoarece dacă acestea [post-quantum equations] Sunt rupți, nu vrem să așteptăm 20 de ani pentru a veni cu înlocuirea “, a spus Mosca.